Acerca de la actualización 14 de abril de MICROSOFT y la CVE-2026-26151

Descripción de las advertencias de seguridad al abrir archivos de Escritorio remoto (RDP)

A partir de la actualización de seguridad del 14 abril de 2026, (CVE-2026-26151) la aplicación Escritorio remoto muestra nuevas advertencias de seguridad al abrir archivos RDP. En este artículo se explica lo que significan estas advertencias y cómo responder a ellas de forma segura.

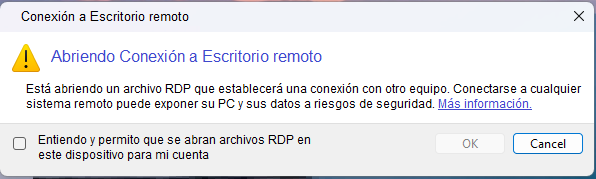

Cuadro de diálogo de primer inicio

La primera vez que abra un archivo RDP después de instalar esta actualización, aparecerá un cuadro de diálogo educativo. Explica qué son los archivos RDP y advierten sobre los riesgos de suplantación de identidad (phishing). Después de permitir conexiones de archivos de RDP en este cuadro de diálogo, ya no vuelve a aparecer en tu cuenta.

Cuadro de diálogo de seguridad de conexión

Cada vez que abra un archivo RDP, aparecerá un cuadro de diálogo de seguridad antes de que se realice cualquier conexión. Muestra la dirección del equipo remoto y una casilla para cada recurso local al que quiere acceder el archivo. El acceso a todos estos recursos está desactivado de forma predeterminada : debe habilitar explícitamente cada uno.

Comprender las redirecciones

Al abrir un archivo RDP, puede solicitar acceso a los recursos del dispositivo local. Estas solicitudes se denominan redireccionamientos. Comparten partes del dispositivo local con el equipo remoto. Después de esta actualización, todas las redirecciones solicitadas por los archivos RDP se desactivan de forma predeterminada a menos que opte por ellas.

En la lista siguiente se explica cada tipo de redireccionamiento y el riesgo que supone. Las versiones anteriores de Windows admiten un conjunto diferente de redirecciones, por lo que no todos estos podrían estar disponibles en el dispositivo.

Unidades

- Lo que hace: Hace que las unidades locales (unidades de disco duro, unidades USB, unidades asignadas a la red) sean accesibles desde el equipo remoto. El equipo remoto puede leer y escribir archivos en las unidades locales.

- Riesgo: Un atacante puede:

- Robar archivos de las unidades locales, incluidos documentos, bases de datos y credenciales almacenadas en el disco.

- Instale malware en las unidades locales. Por ejemplo, el atacante podría escribir un programa malintencionado en la carpeta Startup, que se ejecuta la próxima vez que inicie sesión.

- Acceda a los recursos compartidos de red que están mapeados como unidades en su dispositivo, lo que podría permitir el acceso a otros sistemas de su organización.

Portapapeles

- Lo que hace: Comparte el contenido del Portapapeles (todo lo que copie y pegue) entre el dispositivo y el equipo remoto.

- Riesgo: Un atacante podría leer cualquier cosa que copie en el dispositivo local, incluidas las contraseñas, el texto confidencial o la información confidencial. El atacante también podría colocar contenido malintencionado en el Portapapeles, que después podría pegar en una aplicación local.

Impresoras

- Lo que hace: Hace que las impresoras locales estén disponibles desde el equipo remoto, por lo que las aplicaciones remotas pueden imprimirse en las impresoras locales.

- Riesgo: Un atacante que controla una sesión remota podría enviar trabajos de impresión a sus impresoras, lo que podría desperdiciar recursos o imprimir documentos engañosos que parecen ser locales.

Puertos

- Lo que hace: Comparte los puertos de serie local (COM) y paralelos (LPT) con el equipo remoto.

- Riesgo: Un atacante podría acceder a los dispositivos conectados a estos puertos, como hardware especializado o periféricos heredados, y potencialmente leer o enviar datos a través de ellos.

Dispositivos de punto de servicio

- Lo que hace: Comparte dispositivos de punto de servicio (POS), como escáneres de códigos de barras e impresoras de recibos, que se conectan al dispositivo local.

- Riesgo: Un atacante podría interactuar con el equipo pos, lo que podría interferir con transacciones o leer datos financieros de dispositivos conectados.

Si la actualización provoca interrupciones temporales en el entorno, puede revertir al comportamiento del cuadro de diálogo anterior estableciendo un valor del Registro.

- Seleccione Inicio, escriba Editor del Registro y ábralo.

- Vaya a y modifique la clave:

HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Clientcon los siguientes valores:- Nombre: RedirectionWarningDialogVersion

- Tipo: REG_DWORD

- Datos: 1

Recomendaciones de Sistemas Productivos:

- Únicamente ejecute archivos .RDP o .CONNECT que hayan sido entregados directamente por sistemas productivos o nuestro aliado (Franja IT).

- No confíe en archivos recibidos desde fuentes desconocidas, como por ejemplo correos electrónicos sin comprobar, los únicos dominios autorizados para el envío de estos archivos tienen dominio @factory.com.co y @franjait.com o a través de su ingeniero de soporte.

- No se recomienda omitir u desinstalar las actualizaciones de windows, dado que cada una corrige o previene vulnerabilidades importantes.

- En este artículo se menciona la configuración necesaria para revertir el comportamiento del cuadro de dialogo, este procedimiento es responsabilidad del área de tecnología de cada compañía y no es responsabilidad de sistemas productivos. «Si usa el Editor del Registro incorrectamente, puede causar problemas graves que podrían requerir que vuelva a instalar el sistema operativo. Microsoft no puede garantizar que pueda solucionar problemas que se producen al usar el Editor del Registro incorrectamente. Utilice el Editor del Registro bajo su responsabilidad.» o también puede descargar la actualización del programa Ts-plus Connection Client aquí. (debe instalarse con privilegios de administrador)

- Verifique los permisos necesarios para su operación en una sesión remota, de manera general, las redirecciones más utilizadas en sesiones remotas para uso del programa Factory son; Portapapeles, Unidades, Impresoras, Puertos y Dispositivos de punto de servicio:

En la imagen anterior, se presenta la configuración recomendada para la mayoría de sesiones remotas, sin embargo es posible que existan recursos que no sean necesarios en todos los escenarios, o por el contrario, se requiera algún recurso que no es visible en la imagen o no está seleccionado. por ejemplo, si una persona no hace descargue de archivos (informes o similares), no necesitará seleccionar el recurso de Portapapeles, si una persona no hace impresiones, no necesitará seleccionar el recurso de Impresoras.

o también puede descargar la actualización del programa Ts-plus Conection Client aquí.

Información adicional:

La corrección para el CVE-2026-26151 se incluye en diferentes paquetes KB (Knowledge Base) dependiendo de la versión específica de Windows. Las actualizaciones principales lanzadas el 14 de abril de 2026 son:

Windows 11

- KB5083769: Para las versiones 25H2 y 24H2.

- KB5082052: Para la versión 23H2.

- KB5083768: Para la versión 26H1.

Windows 10

- KB5082200: Para las versiones 22H2 y 21H2

- KB5082123: Para las versiones 1809